Daily Study

更新: 9/22/2025 字数: 0 字 时长: 0 分钟

Daily Plan

#todo

- [ ]

面试准备问题

#暑期实习

Harmony OS 了解

参考链接:HarmonyOS

主要从开发层面展开,现在最新的版本是OS5.0,HarmonyOS SDK以Kit维度提供了不同领域的服务。

传统SDK是一个完整的工具集,提供了一系列的API、库和工具,通常是用于构建完整的应用程序 Kit更轻量级,更专注于解决特定问题或提供特定功能,通常更专注于某个特定领域或问题,不同的Kit可能采用不同的方式来集成和下载。有些Kit可能是预先集成在系统中的,而另一些可能需要联网下载最新版本以便能够使用最新的功能和资源。

我听过的有程序框架服务Ability Kit 和 方舟(UI框架)

华为安全智能中心

知识库有6大应用:

- URL分类:Web过滤服务

- 应用识别:通过挖掘流量中的签名特征或训练智能模型,可以从网络流量中识别出具体的应用

- 反病毒:提供病毒检测与防护能力,可以帮助您持续对抗海量恶意文件,构建恶意文件检测能力

- 入侵防御:基于华为自研的自适应安全引擎,防范安全攻击

- 恶意域名:恶意域名服务基于IoC类威胁信息进行构建,主要用于识别并阻断恶意的DNS域名解析请求

- IP信誉:产品可基于业务场景使用IP信誉进行威胁的阻断或告警。

云服务有4大应用:

- 云日志审计:一站式的日志数据云端管理平台

- 终端防护与响应:EDR Agent

- 边界防护与响应:使用天关为租户的本地网络提供边界防护

- 漏洞扫描:在线的漏扫服务

DDOS攻击类型

发起目标是僵尸网络、肉鸡设备

攻击流量峰值:900Gbps-1.7TGbps

通常采用混合攻击的方式,一次攻击事件采用多种攻击类型。

攻击类型网络层有:

- UDP反射:攻击者伪造目标IP地址,向开放UDP服务的服务器(如DNS、NTP、SSDP)发送请求,服务器将响应数据包发送至受害者

- UDP分片:攻击者发送大量UDP分片报文,利用IP层分片重组机制,消耗目标设备的CPU和内存资源

- UDP Flood:攻击者向目标随机端口发送海量UDP数据包,消耗带宽和设备处理能力

- ACK Flood:攻击者伪造大量TCP ACK包发送至目标,消耗服务器验证ACK合法性的资源

- SYN Flood:攻击者发送大量伪造源IP的SYN包,触发目标创建半连接(SYN_RECV状态),但不完成三次握手

应用层有:

- HTTP Flood:攻击者通过伪造大量HTTP请求(GET/POST)冲击Web服务器,消耗服务器CPU、内存或数据库资源,导致正常用户无法访问

- HTTPS与HTTP Flood类似,但攻击流量通过TLS加密,增加服务器解密计算负担,且部分防护设备无法处理加密流量

- TLS异常会话:攻击者利用TLS协议缺陷(如弱加密算法、握手缺陷)劫持或破坏会话

- HTTP2攻击和UDP分片类似,利用二进制帧的重组。

防护方式:

- 备份网站、带宽扩容

- 流量清洗:首先对流量进行识别(实时监控和分析),识别正常流量和潜在的攻击流量。然后做流量过滤,对识别后的流量按照设定的规则和策略进行深入分析。然后对流量进行重定向,恶意流量会被丢掉或者进隔离区

- CDN:网站的静态内容分发到多个服务器,用户只允许访问CDN,如果内容不在CDN上,再由CDN向源服务器发请求。

Restful api

RESTful API 的设计风格是基于资源的,每个资源都有一个唯一的 URI,它可以通过 HTTP 协议的 GET、POST、PUT、DELETE 等方法来操作。这种设计风格使得 RESTful API 易于扩展和维护,如果需要添加新的资源或功能,只需要增加对应的 URI 和 HTTP 方法即可

Transformer

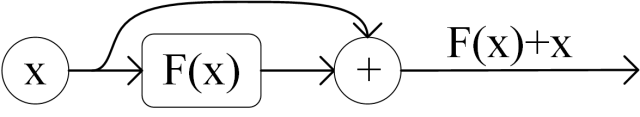

- Add层是一种残差连接,通常用于解决多层网络训练的问题,让网络只关注当前的差异部分,缓解梯度消失。

- Norm层是指Layer Normalization,通常用于 RNN 结构,Layer Normalization 会将每一层神经元的输入都转成均值方差都一样的,这样可以加快收敛。

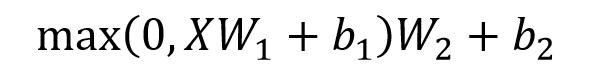

- Feed Forward是一个两层的全连接层,第一层的激活函数为 Relu,第二层不使用激活函数,对应的公式如下。

自注意力层本质是线性变换的加权和,无法捕捉复杂的非线性关系。FFN通过两阶段线性变换 + 非线性激活函数(如ReLU),将输入映射到高维空间并引入非线性,使模型能够学习更复杂的特征映射。自注意力层处理“关系”,FFN处理“属性”,二者结合提升模型对复杂模式的建模能力